System klasy PSIM coraz częściej staje się centralnym narzędziem zarządzania bezpieczeństwem obiektu. Integruje różne instalacje, porządkuje alarmy, wspiera operatorów i pomaga podejmować decyzje w sytuacjach incydentowych. To jego największa zaleta, ale jednocześnie także źródło ryzyka.

Im większy wpływ system PSIM ma na działanie obiektu, tym większe znaczenie ma jego odporność na błędy, nieautoryzowany dostęp, niekontrolowane zmiany i zakłócenia pracy. Dlatego bezpieczeństwo cyfrowe systemów PSIM nie powinno być traktowane jako dodatek do projektu. To jeden z jego fundamentów.

W praktyce inwestorzy często pytają, co system zintegruje, jakie funkcje pokaże operatorowi i jak bardzo usprawni codzienną obsługę. Znacznie rzadziej pada pytanie, jak zabezpieczyć samą platformę PSIM, skoro to właśnie ona staje się cyfrowym centrum zarządzania bezpieczeństwem.

Czym jest bezpieczeństwo cyfrowe systemów PSIM?

Bezpieczeństwo cyfrowe systemów PSIM to zestaw działań technicznych i organizacyjnych, których celem jest ochrona platformy przed nieautoryzowanym dostępem, błędami konfiguracji, niekontrolowanymi zmianami, utratą danych, zakłóceniem komunikacji z innymi systemami oraz awarią uniemożliwiającą pracę operatorów.

W przypadku platformy integracyjnej nie chodzi wyłącznie o serwer, hasło administratora albo program antywirusowy. Taki system łączy wiele środowisk, przetwarza wiele zdarzeń i wpływa na sposób reakcji ludzi. Z tego powodu jego zabezpieczenie musi obejmować architekturę, dostęp, aktualizacje, monitoring działań i procedury odtworzenia pracy. W praktyce taka platforma działa jak system klasy PSIM i powinna być projektowana z myślą o ciągłości działania całego obiektu.

Dlaczego cyberbezpieczeństwo PSIM ma tak duże znaczenie?

Pojedynczy system branżowy odpowiada zwykle za swój zakres działania. PSIM działa inaczej. Zbiera informacje z wielu źródeł, nadaje im kontekst i prezentuje operatorowi jeden obraz sytuacji.

To oznacza, że problem w platformie PSIM może mieć skutki znacznie szersze niż awaria pojedynczego modułu. W praktyce zagrożone mogą być jednocześnie wiarygodność informacji pokazywanych operatorowi, poprawność procedur reakcji, ciągłość działania centrum bezpieczeństwa, jakość współpracy pomiędzy systemami oraz możliwość odtworzenia historii zdarzeń i działań. Właśnie dlatego tak duże znaczenie ma integracja systemów bezpieczeństwa zaprojektowana w sposób uporządkowany, a nie jako zbiór przypadkowych połączeń.

Z punktu widzenia obiektu to bardzo ważne. Jeżeli platforma integrująca bezpieczeństwo przestaje być przewidywalna, operator traci zaufanie do systemu. A to oznacza, że nawet dobrze zaprojektowana integracja może przestać spełniać swoją rolę. Problem ten dobrze opisuje także paradoks bezpieczeństwa, czyli sytuacja, w której nadmiar sygnałów i interfejsów zamiast pomagać zaczyna obciążać personel.

Hardening systemów PSIM — co to oznacza w praktyce?

Hardening systemów PSIM to świadome wzmacnianie ich odporności. Chodzi o takie przygotowanie środowiska, aby ograniczyć powierzchnię ataku, uprościć architekturę, usunąć zbędne elementy i wprowadzić kontrolę nad dostępem oraz zmianami.

W praktyce hardening systemu PSIM obejmuje między innymi segmentację sieci, ograniczenie dostępu do niezbędnych osób, rozdzielenie ról użytkowników, wyłączenie niepotrzebnych usług i portów, kontrolowane aktualizacje, rejestrowanie działań administracyjnych, kopie zapasowe i testy odtwarzania.

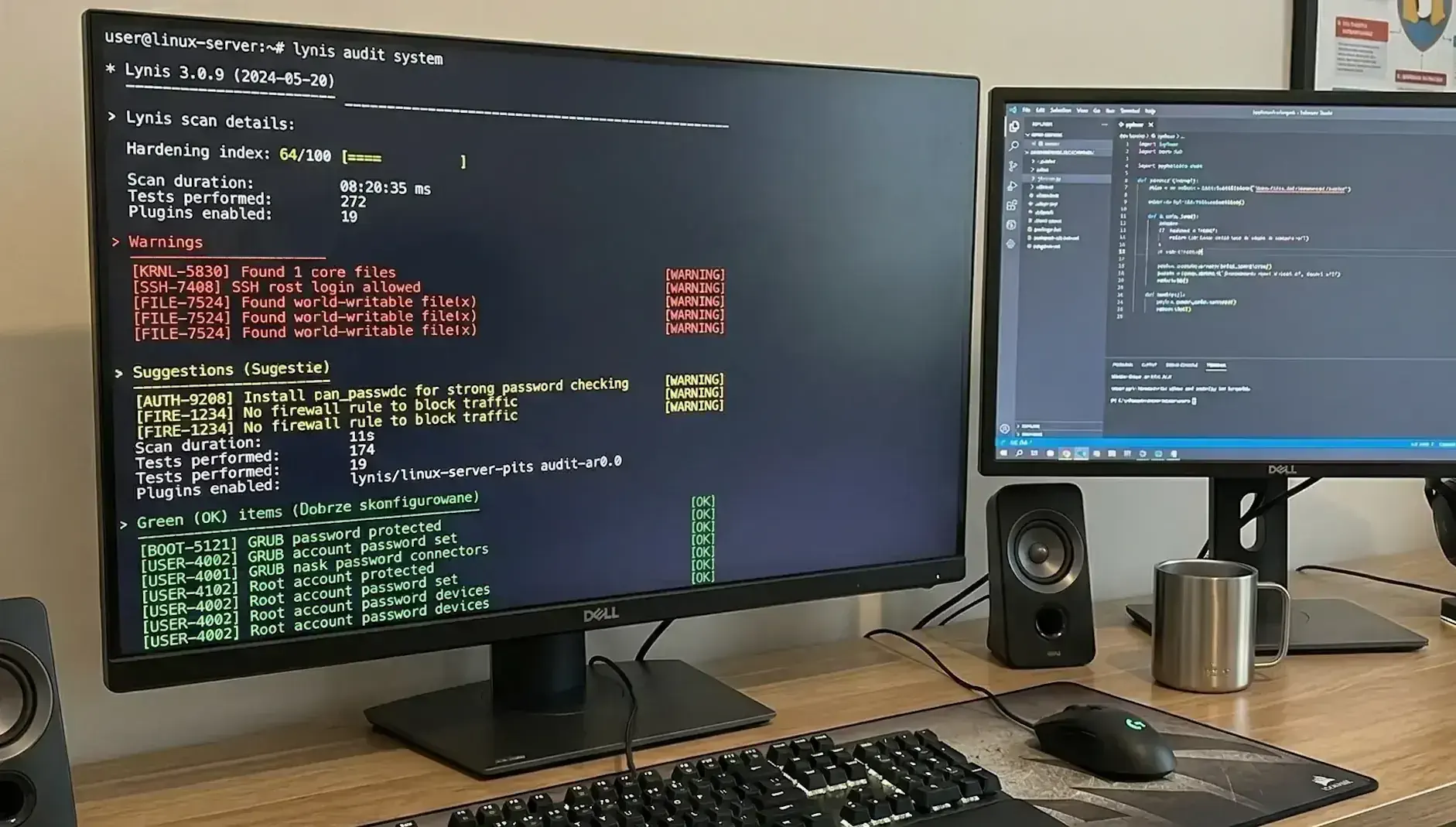

To nie jest temat dla informatyka na końcu wdrożenia. To część odpowiedzialnego projektowania platformy, która ma wspierać bezpieczeństwo całego obiektu. Pomocnym punktem wyjścia jest narzędzie Lynis, które automatycznie audytuje konfigurację serwera i wskazuje konkretne obszary do wzmocnienia. Warto też sięgnąć po CIS Benchmarks — darmowe, szczegółowe przewodniki hardeningu publikowane przez organizację CIS dla konkretnych systemów operacyjnych, baz danych i platform serwerowych.

Najczęstszy błąd: traktowanie PSIM jak zwykłej aplikacji

W wielu obiektach system PSIM jest wdrażany tak, jakby był zwykłym oprogramowaniem użytkowym. Ma się uruchamiać, wyświetlać zdarzenia i łączyć z innymi systemami. Problem polega na tym, że taka logika jest zbyt uproszczona.

PSIM nie jest zwykłą aplikacją biurową. To platforma, która pracuje na styku bezpieczeństwa fizycznego, infrastruktury sieciowej, procedur operacyjnych, serwisu technicznego i decyzji podejmowanych pod presją czasu. Dla wielu obiektów dopiero integracja systemów zabezpieczeń pozwala uporządkować ten obszar, ale tylko wtedy, gdy nie tworzy się nowych luk cyfrowych.

Właśnie dlatego źle zabezpieczony PSIM bywa bardziej niebezpieczny niż brak integracji. Daje bowiem złudzenie centralnej kontroli, podczas gdy w rzeczywistości może być podatny na błędy, nadużycia lub chaos organizacyjny.

7 zasad hardeningu systemów PSIM

1. Segmentacja sieci dla systemu PSIM

Pierwszą zasadą jest odseparowanie środowiska PSIM od zwykłej sieci biurowej. Platforma, która integruje bezpieczeństwo obiektu, nie powinna pracować w tej samej płaskiej przestrzeni sieciowej co komputery użytkowników, drukarki czy usługi niepowiązane z bezpieczeństwem.

Dobrze przygotowana architektura powinna ograniczać komunikację wyłącznie do niezbędnych połączeń. Każdy dodatkowy port, niekontrolowany dostęp i każdy tymczasowy wyjątek zwiększają ryzyko. Praktyczne wskazówki dotyczące zamykania usług, port knockingu i monitorowania logów opisuje m.in. poradnik zabezpieczania serwera linuksowego na Sekurak.pl.

2. Osobne konta i jasne role użytkowników

W systemach PSIM nie powinno być miejsca na wspólne loginy operatorskie i anonimową administrację. Każdy użytkownik powinien mieć własne konto, a jego uprawnienia muszą wynikać z rzeczywistej roli.

To szczególnie ważne, bo system PSIM ma wpływ na wiele funkcji obiektu. Jedna błędna zmiana może wywołać skutki dużo szersze niż w pojedynczym systemie branżowym.

3. Silne uwierzytelnianie i kontrola dostępu zdalnego

Dostęp administracyjny do systemu PSIM powinien być chroniony mocniej niż standardowe konto operatora. Dotyczy to szczególnie administratorów, serwisu, dostępu zdalnego, baz danych i kont uprzywilejowanych.

Najwięcej ryzyk pojawia się zwykle nie tam, gdzie system jest używany codziennie, lecz tam, gdzie pozostawiono wyjątki: konto instalacyjne, szeroki dostęp serwisowy albo zdalne połączenie uruchamiane bez nadzoru.

4. Ograniczenie powierzchni ataku

Jedna z podstawowych zasad hardeningu brzmi prosto: jeżeli coś nie jest potrzebne, nie powinno działać.

W środowisku PSIM warto usuwać lub wyłączać nieużywane moduły, konta domyślne, zbędne usługi, stare komponenty integracyjne, niepotrzebne połączenia zdalne i funkcje testowe pozostawione po wdrożeniu. Im prostsze środowisko, tym większa przewidywalność działania i mniejsze ryzyko. Na stacjach operatorskich z systemem Windows pomocne bywa narzędzie Hardentools, które automatycznie wyłącza zbędne funkcje systemu narażone na wykorzystanie przez atakujących.

5. Kontrolowane aktualizacje systemu PSIM

Aktualizacja PSIM nie powinna być wykonywana przypadkowo. Każda zmiana może wpłynąć nie tylko na samą platformę, ale też na integracje, bazy danych, stacje operatorskie i sposób pracy użytkowników.

Dlatego potrzebny jest uporządkowany proces, który obejmuje ocenę wpływu zmiany, testy, plan wdrożenia, możliwość wycofania aktualizacji oraz odpowiedzialność za akceptację zmian. Brak aktualizacji to problem. Ale równie niebezpieczna bywa aktualizacja przeprowadzona bez kontroli.

6. Rejestrowanie działań w systemie PSIM

W dobrze zabezpieczonym PSIM nie wystarczy zapisywać alarmów. Trzeba również wiedzieć, kto się logował, kto próbował się zalogować bez powodzenia, kto zmienił konfigurację, kto nadał lub odebrał uprawnienia, kto uruchomił zdalny serwis i kiedy wystąpiły błędy komunikacji.

Dopiero wtedy można odróżnić zwykłą awarię od błędu użytkownika albo działania celowego.

7. Backup i odtworzenie pracy PSIM

Kopie zapasowe są ważne, ale w praktyce liczy się coś więcej: czy da się z nich szybko odtworzyć działający system.

W przypadku PSIM trzeba zabezpieczać nie tylko bazę danych, ale również konfigurację, mapy, wizualizacje, procedury operatorskie, role użytkowników, ustawienia komunikacyjne i komponenty integracyjne. Równie istotne jest przetestowanie, ile naprawdę trwa odtworzenie pracy systemu i kto odpowiada za poszczególne etapy.

Bezpieczeństwo systemów PSIM to także kwestia organizacji

To temat często pomijany. Nawet dobrze zaprojektowany system można osłabić złym podziałem odpowiedzialności. Jeżeli nie wiadomo, kto zatwierdza zmiany, kto ma dostęp administracyjny, kto odpowiada za aktualizacje, kto analizuje logi i kto uruchamia procedurę odtworzenia, to bezpieczeństwo cyfrowe PSIM zaczyna zależeć od przyzwyczajeń, a nie od zasad. W praktyce właśnie taki brak porządku organizacyjnego bywa jedną z głównych przyczyn problemów. Nie dlatego, że technologia jest słaba, ale dlatego, że nikt nie zarządza nią w sposób spójny. Dobrze pokazuje to także perspektywa wspólnej odpowiedzialności za bezpieczeństwo obiektu, szczególnie tam, gdzie spotykają się różne branże i procedury.

Jakie korzyści daje dobrze zabezpieczony system PSIM?

Właściwie zabezpieczony system PSIM daje obiektowi więcej niż ochronę przed cyberatakiem. Zapewnia także większą stabilność działania, lepszą kontrolę nad zmianami, wyższą przewidywalność pracy operatorów, mniejsze ryzyko błędów, większe zaufanie do informacji prezentowanych przez system oraz lepszą odporność na awarie i incydenty.

To ma znaczenie wszędzie tam, gdzie bezpieczeństwo nie może opierać się na domysłach i improwizacji. W praktyce pomaga również podwójna weryfikacja alarmów, czyli powiązanie zdarzeń z kontekstem przestrzennym, kamerami i logiką działań operatora.

Podsumowanie

Jeżeli system PSIM ma być realnym wsparciem dla bezpieczeństwa obiektu, sam musi być odpowiednio zabezpieczony. Nie wystarczy, że integruje wiele instalacji i dobrze wygląda na stanowisku operatorskim.

Liczy się to, czy działa w wydzielonym środowisku, ma kontrolowany dostęp, ogranicza zbędne funkcje, pozwala śledzić zmiany, jest aktualizowany w sposób uporządkowany i daje się odtworzyć po awarii. W tym kontekście równie ważna jest ciągłość działania infrastruktury, bo bez stabilnego zaplecza technicznego nawet najlepsza platforma nie spełni swojej roli.

Bezpieczeństwo cyfrowe systemów PSIM to nie temat poboczny. To jeden z warunków, od których zależy, czy platforma rzeczywiście zwiększa poziom bezpieczeństwa obiektu, czy tylko sprawia takie wrażenie.

FAQ

Czy system PSIM wymaga osobnego podejścia do cyberbezpieczeństwa?

Tak. PSIM integruje wiele systemów i wpływa na sposób reagowania operatorów, dlatego jego zabezpieczenie powinno być traktowane szerzej niż ochrona zwykłej aplikacji.

Na czym polega hardening systemu PSIM?

Hardening polega na wzmacnianiu odporności systemu przez segmentację sieci, ograniczanie dostępu, wyłączanie zbędnych usług, kontrolę aktualizacji, monitoring działań i przygotowanie procedur odtworzenia.

Jakie są najczęstsze błędy przy zabezpieczaniu PSIM?

Najczęściej spotyka się brak segmentacji sieci, wspólne konta użytkowników, pozostawione konta serwisowe, niekontrolowany dostęp zdalny, brak testów odtworzeniowych i słabą kontrolę nad zmianami.

Czy backup systemu PSIM wystarczy do zapewnienia bezpieczeństwa?

Nie. Sama kopia zapasowa nie wystarczy. Trzeba jeszcze potrafić skutecznie i szybko odtworzyć działający system wraz z konfiguracją, integracjami i procedurami operatorskimi.

Kto powinien odpowiadać za bezpieczeństwo systemu PSIM?

To odpowiedzialność wspólna. Właściciel obiektu, dział bezpieczeństwa, utrzymanie techniczne, integrator i administratorzy powinni mieć jasno określone role i zasady działania.